Struts通过采用Java Servlet/JSP技术,实现了基于Java EE Web应用的Model-View-Controller(MVC)设计模式的应用框架,是MVC经典设计模式中的一个经典产品,是应用最广泛的Web应用框架之一。

Struts2高危漏洞造成大规模的信息泄露将会影响无数网民(可能无人能够幸免……)利用漏洞,黑客可发起远程攻击,轻则窃取网站数据信息,严重的可取得网站服务器控制权,构成信息泄露和运行安全威胁。

据乌云目前掌握的情况:Struts漏洞影响巨大,受影响站点以电商、银行、门户、政府居多。而且一些自动化、傻瓜化的利用工具开始出现,填入地址可直接执行服务器命令,读取数据甚至直接关机等操作...

以下是国家计算机网络应急技术处理协调中心发布的关于Apache Struts2 远程命令执行高危漏洞和开放重定向高危漏洞的情况通报:

安全公告编号:CNTA-2013-0022

近期,我中心主办的国家信息安全漏洞共享平台收录了Apache Struts存在一个远程命令执行漏洞和一个开放重定向漏洞(编号:CNVD-2013-28972,对应CVE-2013-2251; CNVD-2013-28979,对应CVE-2013-2248)。利用漏洞,可发起远程攻击,轻则窃取网站数据信息,严重的可取得网站服务器控制权,构成信息泄露和运行安全威胁。现将有关情况通报如下:

漏洞情况分析:

Struts2 是第二代基于Model-View-Controller (MVC)模型的java企业级web应用框架。它是WebWork和Struts社区合并后的产物。攻击者可以利用Struts应用框架的命令执行漏洞,执行恶意Java代码,最终导致网站数据被窃取、网页被篡改等严重后果。具体分析情况如下:

1、 Apache Struts远程命令执行漏洞

由于Apache Struts2的action:、redirect:和redirectAction:前缀参数在实现其功能的过程中使用了Ognl表达式,并将用户通过URL提交的内容拼接入Ognl表达式中,从而造成攻击者可以通过构造恶意URL来执行任意Java代码,进而可执行任意命令。

2、 Apache Struts开放重定向漏洞

Apache Struts 2DefaultActionMapper在处理短路径重定向参数前缀"redirect:"或"redirectAction:"时存在开放重定向漏洞,允许远程攻击者利用漏洞操作"redirect:"或"redirectAction:"后的信息,重定向URL到任意位置。

漏洞影响评估:

CNVD对远程命令执行漏洞(CNVD-2013-28972)和开放重定向漏洞(CNVD-2013-28979)的评级为“高危”,由于redirect:和redirectAction:此两项前缀为Struts默认开启功能,因此ApacheStruts 2.3.15.1以下版本受到漏洞影响。该漏洞与在2012年对我国境内政府和重要信息系统部门、企事业单位网站造成严重威胁的漏洞(编号:CNVD-2013-25061,对应CVE-2013-1966)相比,技术评级相同且受影响版本更多。

漏洞处置建议:

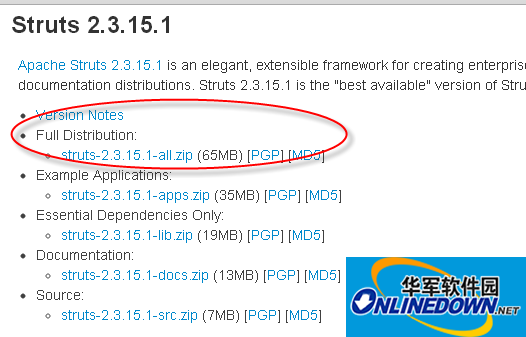

厂商已经发布Apache Struts 2.3.15.1以修复此安全漏洞,建议Struts用户及时升级到最新版本。